¿Qué es un proxy y cómo funciona?

¿Alguna vez te has preguntado cómo tu dispositivo se conecta a Internet mientras mantiene tu identidad oculta? Un servidor proxy juega un papel crucial en este proceso. Actúa como un intermediario, protegiendo tu dispositivo de la exposición directa a Internet y proporcionando una capa adicional de seguridad.

En esta guía, exploraremos qué es un servidor proxy, cómo funciona y los diferentes tipos disponibles. También profundizaremos en sus beneficios y aplicaciones en el mundo real, ayudándote a entender por qué los proxies son esenciales para la privacidad y seguridad en línea.

¿Qué es un Proxy?

De forma sencilla, un servidor proxy actúa como un intermediario entre tu computadora y el Internet. En lugar de conectarse directamente a un sitio web, tu solicitud se enruta primero a través del servidor proxy. El proxy luego envía tu solicitud al sitio web de destino y devuelve la respuesta de vuelta a ti. Este paso adicional puede ayudar a enmascarar tu dirección IP, mejorar la privacidad y proporcionar varios otros beneficios.

¿Cómo Funciona un Proxy?

Un servidor proxy actúa como un intermediario entre tu dispositivo y el Internet, mejorando la privacidad al enmascarar tu dirección IP con la suya propia. Cuando realizas una solicitud en línea, primero va al servidor proxy, que luego la reenvía al sitio web de destino. La respuesta del sitio web se envía de vuelta al proxy, que finalmente se la entrega a ti.

Entonces, el funcionamiento básico del proxy es el siguiente:

- Conexión Cliente-Proxy: Cuando te conectas a Internet a través de un proxy, tu solicitud se envía primero al servidor proxy.

- Conexión Proxy-Servidor de Destino: El servidor proxy reenvía tu solicitud al sitio web de destino, actuando como intermediario.

- Respuesta del Servidor de Destino: El sitio web de destino envía su respuesta de vuelta al servidor proxy.

- Respuesta Proxy-Cliente: El servidor proxy luego reenvía la respuesta a ti, completando el proceso.

Los proxies también ofrecen funciones avanzadas como cifrado para la transmisión segura de datos, caché para mejorar los tiempos de carga al almacenar sitios web accesados con frecuencia, y balance de carga para distribuir el tráfico entre varios servidores. Proporcionan anonimato, protegen contra amenazas cibernéticas y pueden filtrar contenido para bloquear sitios web no deseados. Además, los servidores proxy pueden alojar firewalls para evitar intentos de hacking e infecciones por malware.

Tipos de Proxies

Hay varios tipos de servidores proxy, cada uno ofreciendo diferentes niveles de anonimato y funcionalidad.

Proxy Anónimo

Este tipo oculta tu dirección IP mientras revela su estado de proxy, proporcionando un anonimato básico y velocidad, aunque puede encontrar restricciones de acceso.

Proxy de Alta Anonimato

También conocidos como proxies de élite, estos no solo ocultan tu dirección IP sino que tampoco revelan su identidad de proxy, ofreciendo un mayor grado de anonimato, aunque potencialmente a velocidades más lentas.

Proxy Transparente

Este proxy revela tanto tu dirección IP como su estado de proxy y se utiliza comúnmente para el filtrado de contenido, pero no proporciona ningún beneficio de privacidad.

Proxy de Tunelización

Un proxy de tunelización, o puerta de enlace, es un servidor proxy que pasa solicitudes y respuestas sin modificarlas.

Proxy Inverso

Un proxy inverso actúa como un proxy que se enfrenta a Internet diseñado para proteger y regular el acceso a un servidor en una red privada, normalmente realizando funciones como el almacenamiento en caché, la autenticación, el balance de carga o el descifrado.

Proxies, VPN y Más

Proxies y VPN

Si bien los proxies y las VPN (Redes Privadas Virtuales) pueden parecer similares, sirven propósitos diferentes. Los proxies enrutan principalmente tu tráfico de Internet a través de un servidor intermediario, enmascarando tu dirección IP y proporcionando cierto nivel de anonimato. Sin embargo, no cifran tus datos.

Por otro lado, las VPN cifran todo tu tráfico de Internet, proporcionando una experiencia de navegación más segura y privada. Esto hace que las VPN sean ideales para actividades sensibles como la banca en línea. Mientras que los proxies son generalmente más rápidos debido a la falta de cifrado, las VPN ofrecen un nivel más alto de seguridad.

Proxies y DNS

DNS, o Sistema de Nombres de Dominio, traduce nombres de dominio legibles por humanos (como www.ejemplo.com) en direcciones IP que las computadoras pueden entender. Si bien el DNS en sí no es una herramienta de privacidad, ciertos servicios de DNS ofrecen funciones como el bloqueo de sitios web maliciosos y la prevención de filtraciones de DNS.

Usar un servicio de DNS junto con un proxy o VPN puede mejorar tu seguridad en línea. Por ejemplo, DNS sobre HTTPS (DoH) cifra las consultas DNS, añadiendo una capa adicional de privacidad.

Proxies y Huellas Digitales

La huella digital es una técnica utilizada para identificar un dispositivo o usuario específico al analizar sus características únicas. Estas características pueden incluir especificaciones de hardware (como el tipo de CPU y la resolución de pantalla), configuraciones del navegador (como preferencias de idioma y opciones de seguridad), complementos instalados e incluso comportamientos específicos como patrones de escritura y movimientos del ratón. Esta información detallada puede ser utilizada para rastrear la actividad en línea de un usuario a través de diferentes plataformas, adaptar anuncios a sus intereses e incluso llevar a cabo ataques dirigidos que aprovechan debilidades individuales. A medida que la tecnología evoluciona, los métodos de huella digital se han vuelto más avanzados, convirtiéndolo en una herramienta poderosa tanto para los comercializadores como para los ciberdelincuentes.

Los proxies, por otro lado, cumplen un propósito diferente pero igualmente importante. Están diseñados para enmascarar la dirección IP de un usuario y otra información identificativa, lo que hace que sea significativamente más difícil obtener una huella digital de un dispositivo. Al enrutar el tráfico a través de un servidor intermediario, los proxies pueden proteger efectivamente la presencia en línea de un usuario, mejorando así la privacidad y complicando los esfuerzos de rastreo. Además, los proxies pueden ser utilizados para eludir restricciones geográficas y acceder a contenido que puede estar bloqueado en ciertas regiones. Por esta razón, el uso de un proxy se considera un componente vital de la tecnología antidetect, ya que proporciona una capa adicional de seguridad y anonimato en una época en la que las preocupaciones sobre la privacidad digital son primordiales.

Soluciones Móviles Antidetect con Proxies

Las soluciones móviles antidetect están en auge y están comenzando a dominar el mercado.

Un teléfono en la nube es un dispositivo Android alojado en la nube, que ofrece funcionalidades de smartphone sin hardware físico. GeeLark se asocia con proveedores de teléfonos en la nube, permitiendo a los usuarios alquilar teléfonos en la nube a través de la aplicación. Los usuarios deben seleccionar un teléfono en la nube al crear un perfil, lo que luego permite la instalación de aplicaciones y la ejecución de tareas como un smartphone regular.

Al igual que los navegadores antidetect tradicionales, un teléfono en la nube para antidetect necesita proxies para funcionar correctamente. Un entorno antidetect te ayudará a cambiar la información de tu dispositivo, mientras que los proxies cambiarán tu dirección IP. Al combinar estos dos, puedes aumentar significativamente tus posibilidades de un spoofing exitoso.

La diferencia aquí es que los perfiles de teléfonos en la nube proporcionan un entorno Android completo, al igual que los dispositivos físicos. A diferencia de un navegador antidetect, los teléfonos en la nube exponen a los usuarios a una gama más amplia de oportunidades de múltiples cuentas centradas en móviles.

Cómo Configurar Proxies en GeeLark

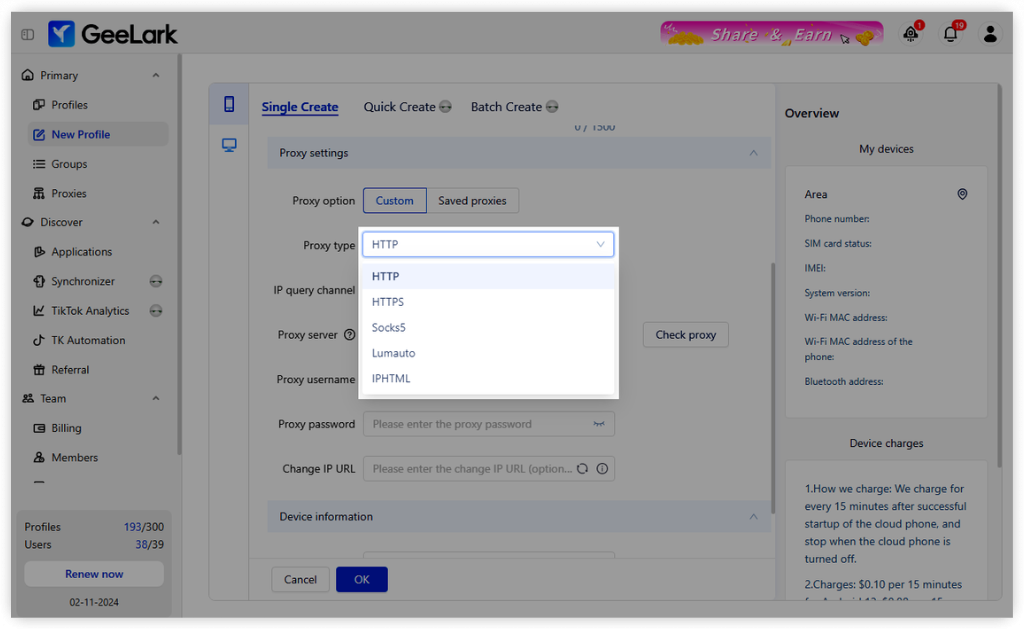

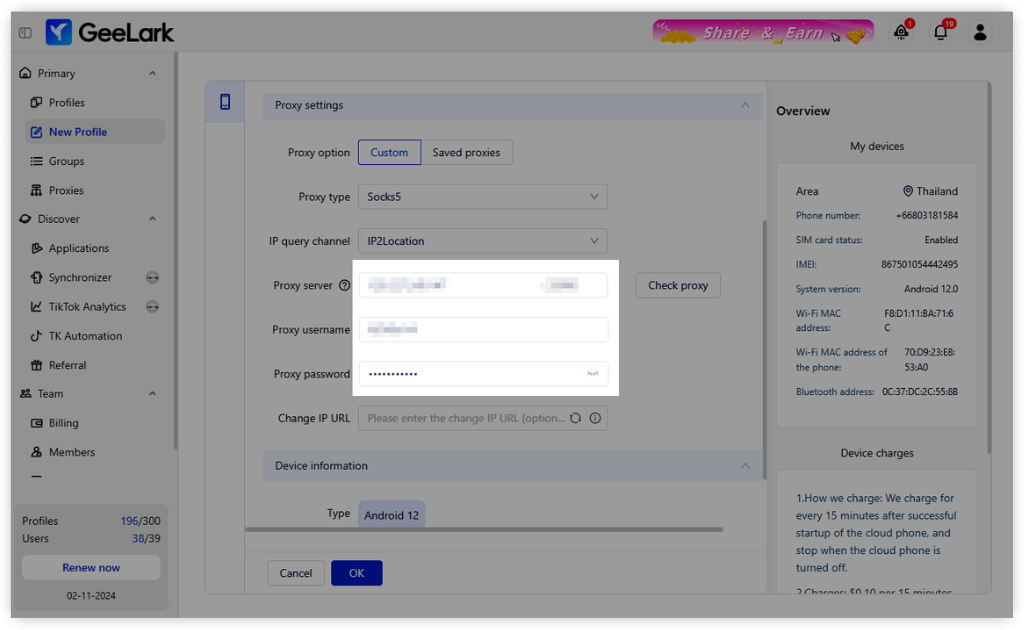

Antes de crear tus perfiles de teléfono en la nube, primero necesitas configurar los proxies. Aquí tienes una guía simple para ayudarte a hacerlo.

- Elige el tipo apropiado de tu proxy.

- Configura tus ajustes de proxy en GeeLark para asegurar una integración fluida con tu dispositivo móvil.

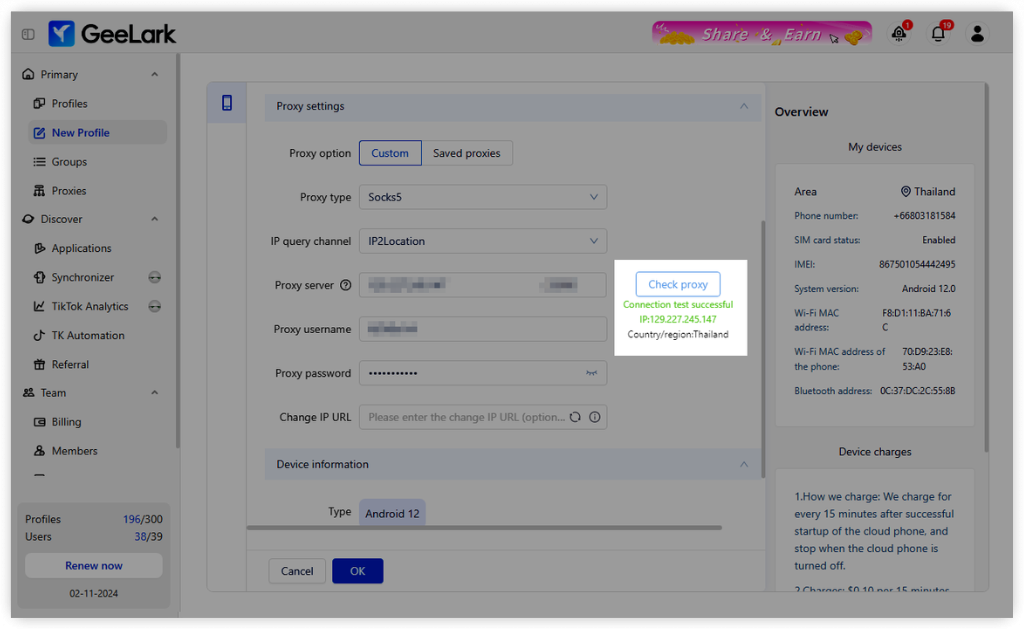

- Haz clic en Comprobar proxy para verificar la conexión.

¡Todo listo! Solo haz clic en OK para finalizar la configuración, y ahora puedes comenzar a usar tus teléfonos en la nube.

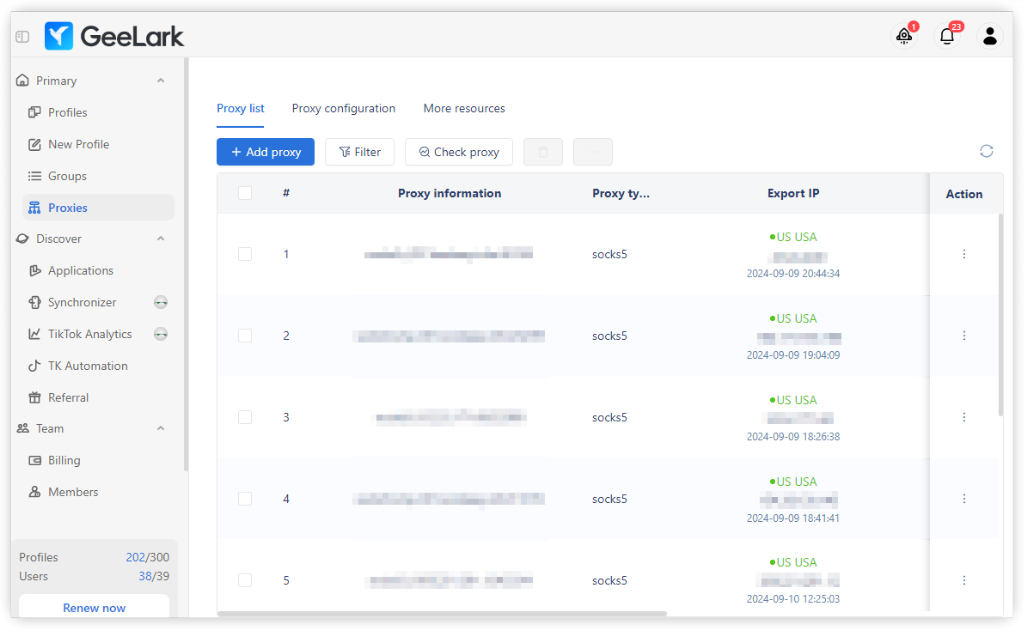

Puedes revisar fácilmente tu lista de proxies y su información de configuración en el menú Proxies. Además, si buscas una caza de productos más rápida, puedes encontrar servidores proxy en la sección Más recursos directamente en la aplicación GeeLark.

Preguntas Frecuentes

¿Es una VPN un Proxy?

Una VPN y un proxy son similares en que ambos pueden enmascarar tu dirección IP, pero funcionan de manera diferente. Una VPN crea un túnel seguro y encriptado entre tu dispositivo y el Internet. Un proxy actúa como un intermediario entre tu dispositivo y el Internet para sitios web o aplicaciones específicos. Las VPN ofrecen una solución más completa y segura para la privacidad y la seguridad, mientras que los proxies pueden ser útiles para tareas o aplicaciones específicas donde el enmascaramiento de IP es la principal preocupación.

¿Qué sucede cuando configuras un Proxy?

Cuando se establece un proxy, actúa como un intermediario que reenvía solicitudes al recurso que deseas acceder. El servidor proxy obtiene los resultados y los envía de vuelta al solicitante original. Es importante destacar que el solicitante no se comunica directamente con el recurso que se está accediendo.

¿Cuál es la diferencia entre IP y Proxy?

Piensa en una dirección IP como tu dirección única en línea. Identifica tu dispositivo en el Internet, permitiendo que otras computadoras se comuniquen con él. Es como tu dirección de casa, pero para el mundo digital. Un servidor proxy actúa como un intermediario entre tu dispositivo y el Internet. Enmascara tu dirección IP real, haciendo que parezca que estás accediendo a Internet desde una ubicación diferente. Esto puede proporcionar beneficios de privacidad y seguridad.

¿Por qué se necesitan proxies para la anti-huella digital?

La huella digital es una técnica que identifica a los usuarios o dispositivos analizando características únicas, lo que resulta útil para rastrear la actividad en línea y dirigir anuncios. En contraste, los proxies enmascaran la dirección IP de un usuario, mejorando la privacidad y complicando los esfuerzos de rastreo. También permiten a los usuarios eludir restricciones geográficas.